En matière de cybersécurité vous pouvez avoir du mal à vous y retrouver parmi les acronymes : EDR, XDR, MDR, SOC, ces solutions présentent pourtant des différences fondamentales entres elles. Découvrez donc leurs rôles, leurs champs de protections respectifs, pourquoi elles n’ont rien à voir avec le traditionnel antivirus et faîtes un choix avisé pour protéger au mieux votre activité.

EDR, XDR, MDR et SOC quelles différences ?

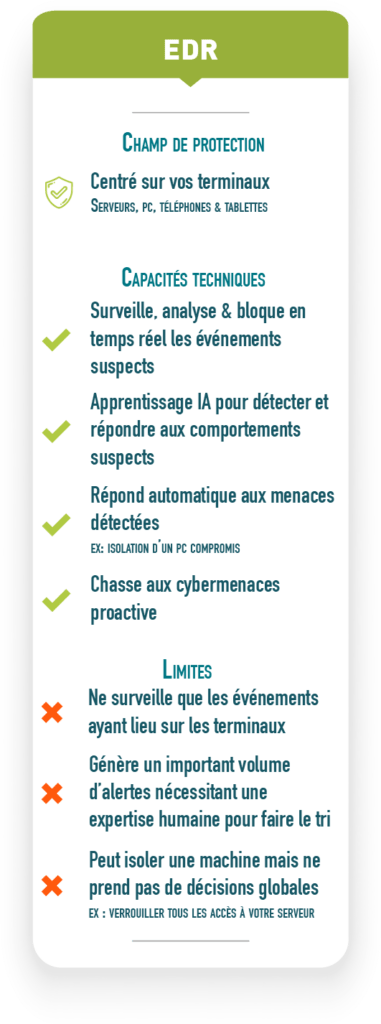

EDR : Endpoint Detection and Response

L’EDR a pour mission de surveiller, détecter et étudier les cybermenaces qui se présentent sur vos terminaux (endpoint en anglais). Comme par exemple vos PC, serveurs, tablettes ou téléphones.

Concrètement, cette solution ne se contente pas de se baser sur une « liste noire des cybermenaces » pour les éliminer. Elle examine en temps réel votre comportement d’utilisation de vos terminaux. C’est pourquoi, après une phase d’apprentissage, elle parvient à reconnaître rapidement les comportements suspects. C’est à dire, ceux qui s’écartent de votre norme habituelle.

Pour y parvenir, l’EDR s’appuie sur la collecte et l’analyse massive, par l’IA, de données stockées dans des bases de « reconnaissance des cybermenaces ». Il peut ainsi trier à grande vitesse ces informations et identifier au plus vite les similitudes avec des menaces au fonctionnement complexe.

C’est ce qui lui permet de repérer, entre autres, les tentatives d’exploitation de failles de sécurité et de protéger votre entreprise face aux attaques connues (malwares en tout genre) et même inconnues (menaces 0-day)

Capacités techniques de l’EDR

En pratique, voici le comportement qu’un EDR adopte au quotidien :

- Surveillance et analyse continue des événements survenant sur vos machines : par exemple si votre PC se met soudainement à crypter des fichiers à grande vitesse (signe d’un ransomware) ou tente inhabituellement d’accéder à des dossiers confidentiels, l’EDR donne l’alerte.

- Réponse immédiate et suggestion de mesures correctives : après avoir lancé l’alerte, l’EDR peut agir automatiquement pour isoler votre machine du réseau d’entreprise si elle semble compromise. Afin d’éviter que l’attaque ne se propage sur vos autres appareils. De plus, il a également la capacité de vous suggérer des mesures correctives, via des tableaux de bord dédiés

- Chasse aux menaces (Threat Hunting) proactive : au lieu d’attendre sagement qu’une alerte se déclenche, l’EDR fouille activement dans l’historique de vos appareils. Il recherche les indices invisibles (comportement suspect caché, connexion inhabituelle de nuit…) pour débusquer et neutraliser, avant qu’il ne passe à l’action, un potentiel pirate qui se serait infiltré.

Limites de l’EDR

Bien que plus performant qu’un « antivirus classique » (on y revient plus loin dans l’article), l’EDR n’est pas « un logiciel à tout faire » pour autant. Comme il est conçu pour se concentrer uniquement ce qu’il se passe sur vos terminaux :

- Il ne couvre donc pas ce qui se passe sur votre réseau Wi-Fi, dans vos emails ou sur vos applications Cloud : si l’attaque ne touche pas directement le disque dur de votre machine, l’EDR peut rester aveugle.

- Il apporte une réponse locale uniquement : en résumé, il peut isoler une machine de votre réseau d’entreprise, mais il n’a pas la capacité de bloquer une attaque au niveau du pare-feu ou de révoquer un accès à votre serveur.

- De plus, l’outil génère un volume important de logs (journaux d’activité) et d’alertes : sans expertise humaine pour trier et analyser ces données en continu, il vous sera difficile de déterminer si une alerte est critique ou non.

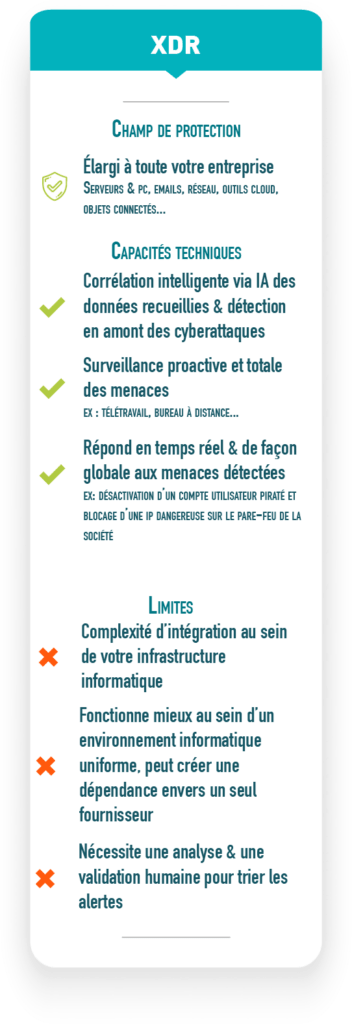

XDR : eXtended Detection and Response

A la différence de l’EDR qui se limite à vos terminaux, l’XDR étend sa surveillance à tout votre environnement informatique, en plus de vos machines (PC, serveurs). Comme par exemple, votre réseau wifi d’entreprise, vos emails, vos objets connectés ou encore, vos services Cloud (logiciel Saas, Microsoft 365, etc…).

Concrètement, l’XDR ne se contente pas de surveiller chacun de ces points individuellement. Grâce à l’IA et à l’analyse comportementale, il est capable de corréler les données provenant de ces diverses sources. Ce qui lui permet d’avoir une vision globale de votre cybersécurité et donc de faire le lien entre plusieurs événements qui sembleraient insignifiants s’ils étaient pris isolément.

De cette manière, il simplifie ainsi ses investigations et réduit le temps de réponse nécessaires aux cyberattaques, même les plus sophistiquées.

Capacités techniques du XDR

Voici les atouts concrets de l’XDR, pour assurer votre protection :

- Corrélation intelligente : comme nous l’avons évoqué cet outil sait retracer les liens entre des événements isolés. Par exemple, s’il voit un email suspect arriver sur votre adresse mail, puis une connexion inhabituelle sur votre réseau d’entreprise, et enfin un fichier modifié sur votre serveur, il comprend immédiatement que c’est une seule et même attaque coordonnée.

- Surveillance proactive et totale des menaces : il scanne en temps réel et de manière proactive votre infrastructure, à la recherche d’indices pouvant indiquer une infection/intrusion. Sans oublier vos équipes en télétravail, vos accès RDS (bureaux distants) et Cloud.

- Réponse en temps réel et globale : si une menace est détectée, le XDR peut prendre des décisions pour toute l’entreprise. Comme, bloquer une adresse IP dangereuse sur votre pare-feu et en même temps désactiver un compte utilisateur piraté.

Limites du XDR

L’XDR est donc l’un des outils de cybersécurité les plus puissants du marché, mais non sans contraintes :

- Complexité d’intégration : car relier toutes les sources de données (réseau, cloud, terminaux) demande du temps, une architecture réseau rigoureuse, et une expertise technique non négligeable, pour que l’XDR reçoive les bonnes informations.

- Dépendance à un écosystème informatique : en effet, beaucoup de solutions XDR fonctionnent mieux si vous utilisez des outils provenant du même éditeur (ex : Microsoft). Cela peut donc vous vous rendre dépendant d’une seule marque.

- Nécessite une analyse humaine pour trier les alertes : cet outil vous fournit des données exploitables, mais nécessite cependant une équipe pour confirmer la menace. Ou encore, écarter les fausses alertes et prendre les décisions de défense les plus lourdes de conséquences pour votre entreprise.

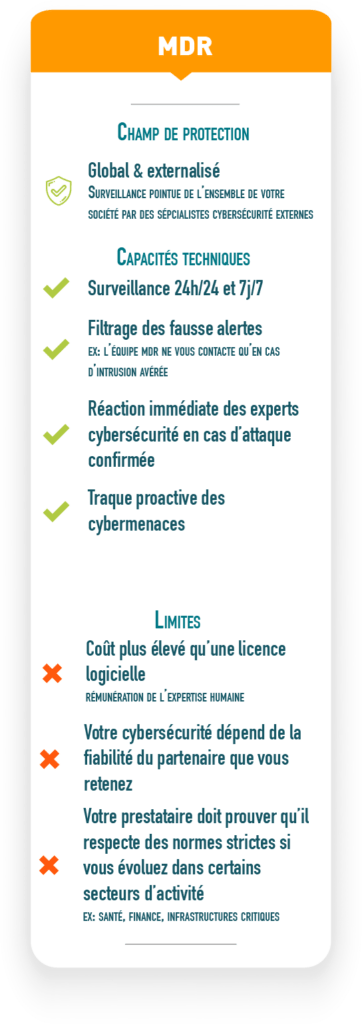

MDR : Managed Detection and Response

Contrairement à l’EDR et au XDR, le MDR n’est pas qu’un simple logiciel : c’est un service externalisé clé en main. Il répond de fait aux limites des deux outils précédents. Notamment en combinant technologie de détection des menaces avancée, avec l’expertise de spécialistes en cybersécurité.

En pratique, cela signifie que vous déléguez la gestion de votre cybersécurité à une équipe dédiée qui utilise des EDR/XDR pour surveiller votre société. C’est donc elle qui a la responsabilité d’analyser les alertes, faire le tri entre les vraies et les fausses menaces, et d’intervenir immédiatement en cas d’attaque.

Capacités techniques du MDR

Le MDR c’est donc l’assurance d’être protégé, tout en restant concentré sur votre cœur de métier :

- Surveillance 24h/24 et 7j/7 : des analystes veillent sur vos systèmes jour et nuit, week-ends compris.

- Filtrage des alertes : l’équipe MDR fait le tri et élimine directement les fausses alertes. Elle ne vous contacte que si une menace réelle est confirmée.

- Réaction instantanée : lorsqu’une attaque est détectée, ces experts ne se contentent pas de vous envoyer un mail. Grâce à des outils dédiés (SOAR), ils peuvent stopper net la menace (couper un accès, isoler un serveur) et limiter drastiquement son impact sur votre activité.

- Traque proactive des menaces : car les analystes ne restent pas passifs. Ils fouillent régulièrement votre réseau pour débusquer des menaces complexes qui tenteraient de passer sous les radars.

Limites du MDR

Cependant, malgré le confort et la sécurité qu’il procure, le MDR impose quelques points d’attention :

- Coût plus élevé : puisque vous payez à la fois pour une technologie pointue ET du temps humain hautement qualifié. L’abonnement est naturellement plus cher qu’une simple licence logicielle.

- Fiabilité de votre prestataire : car vous confiez les clés de votre cybersécurité à un tiers. Vous êtes donc entièrement dépendant de la fiabilité, de la vitesse de réaction et de l’éthique du prestataire que vous avez choisi. Vous avez donc tout intérêt à privilégier des acteurs reconnus dans ce domaine et/ou certifiés par des autorités nationales.

- Exigences de conformité : si votre secteur d’activité est très réglementé (santé, finance, infrastructures critiques), vous devez vous assurer que votre prestataire respecte strictement les normes en vigueur. Car déléguer votre sécurité ne vous dédouane pas de vos responsabilités légales (RGPD). Afin que cette délégation ne devienne pas un risque juridique pour vous, demandez des preuves de conformité à votre partenaire (certifications, rapports détaillés…).

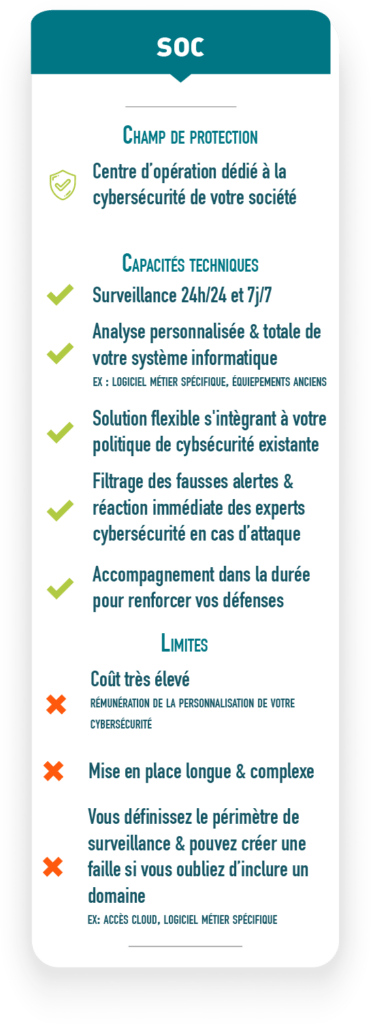

SOC : Security Operation Center

Contrairement aux solutions précédentes qui sont des outils (EDR/XDR) ou un service standardisé (MDR), le SOC désigne une organisation dédiée à la cybersécurité de votre entreprise (humains, technique, procédures…).

Pour y parvenir elle s’appuie sur l’utilisation de logiciels puissants (SIEM) qui récoltent les logs de tous vos équipements informatique (PC, serveurs, pare-feu). Puis qui les trient et les recoupent pour détecter des comportements anormaux, selon des règles que les experts en cybersécurité ont eux-mêmes définies.

Capacités techniques du SOC

Concrètement, voici comment le SOC vous propose une approche plus complète et personnalisée que le MDR :

- Surveillance panoramique via le SIEM : alors que le MDR se concentre principalement sur les alertes générées par ses propres outils (EDR/XDR) le SOC utilise le SIEM pour analyser les données de l’ensemble de votre infrastructure. Y compris vos logiciels métiers spécifiques ou vos anciens équipements.

- Approche personnalisée de votre cybersécurité : le MDR est un service standardisé où votre prestataire impose souvent ses outils et sa méthode. Le SOC, lui, est un service sur mesure. Il s’adapte à votre infrastructure existante, utilise vos propres outils si nécessaire, et définit des règles de détection spécifiques à vos besoins de conformité. En résumé il vous permet de rester propriétaire de vos outils et de vos données, tout en bénéficiant d’une expertise humaine.

- Accompagnement et soutien sur la durée : un SOC ne se contente pas de bloquer les menaces confirmées. Il vous accompagne dans la durée pour comprendre l’origine de l’attaque, vous aide à nettoyer votre système informatique et vous propose des améliorations pour que la faille ne soit plus jamais exploitée.

Limites du SOC

Le SOC est la protection la plus complète, mais elle implique certains arbitrages stratégiques de votre part :

- Investissement lourd : externaliser votre cybersécurité auprès d’un SOC, vous coutera généralement bien plus cher que de passer par un MDR. Car contrairement au MDR où vous souscrivez à un service packagé, le SOC demande un travail de configuration et de personnalisation beaucoup plus long.

- Mise en place parfois longue et complexe : pour que le SOC soit efficace, il doit pouvoir « voir » tout votre système informatique. Ce qui implique parfois des modifications techniques sur vos serveurs ou votre réseau pour permettre la remontée des informations. Selon l’ancienneté et l’architecture de votre infrastructure informatique, cette phase peut s’avérer longue, complexe et générer des frais supplémentaires (changement de serveur, de pare-feu…)

- Le périmètre de surveillance reste à votre charge : contrairement au MDR qui est souvent « tout compris », le contrat d’un SOC peut varier selon ce que vous décidez de surveiller. Si vous oubliez d’inclure une partie de votre réseau ou un service Cloud spécifique dans le périmètre, vous créez une zone d’ombre que les pirates pourraient exploiter pour échapper à la surveillance du SOC.

Quelle différence entre ces solutions et un antivirus classique ?

L’antivirus classique est le doyen de la sécurité informatique. Son fonctionnement historique repose sur ce qu’on appelle les « signatures » : il possède un immense catalogue de malwares connus et scanne vos fichiers pour voir s’ils correspondent à cette base de données.

C’est une technologie indispensable pour bloquer les menaces « basiques » qui circulent par millions sur le web, et qui convient parfaitement à un usage personnel. Mais aujourd’hui elle atteint ses limites dans un cadre professionnel, surtout face à des pirates aguerris :

- Pas d’outils d’enquête : une fois qu’une menace est bloquée par un antivirus, vous n’avez pas d’autre informations. Vous ne savez généralement pas comment elle est arrivé là. Ni si elle a eu le temps de contaminer d’autres postes avant d’être détectée.

- Impuissance face aux nouvelles menaces : car l’antivirus classique est n’est pas proactif mais réactif. Si un pirate crée un malware aujourd’hui, l’antivirus, n’en n’ayant pas encore connaissance via sa base de données, le laissera passer sans sourciller.

- Absence d’analyse du comportement : l’antivirus ne surveille pas ce que fait un programme. Par exemple, si un pirate utilise un outil légitime de votre ordinateur (invite de commande Windows) pour voler vos données. L’antivirus ne verra rien d’anormal puisqu’aucun élément étiqueté « malware » n’est utilisé.

- Vision isolée : car il ne protège que la machine sur laquelle il est installé. Il est incapable de voir le lien entre une activité suspecte sur votre PC et une intrusion sur votre serveur Cloud.

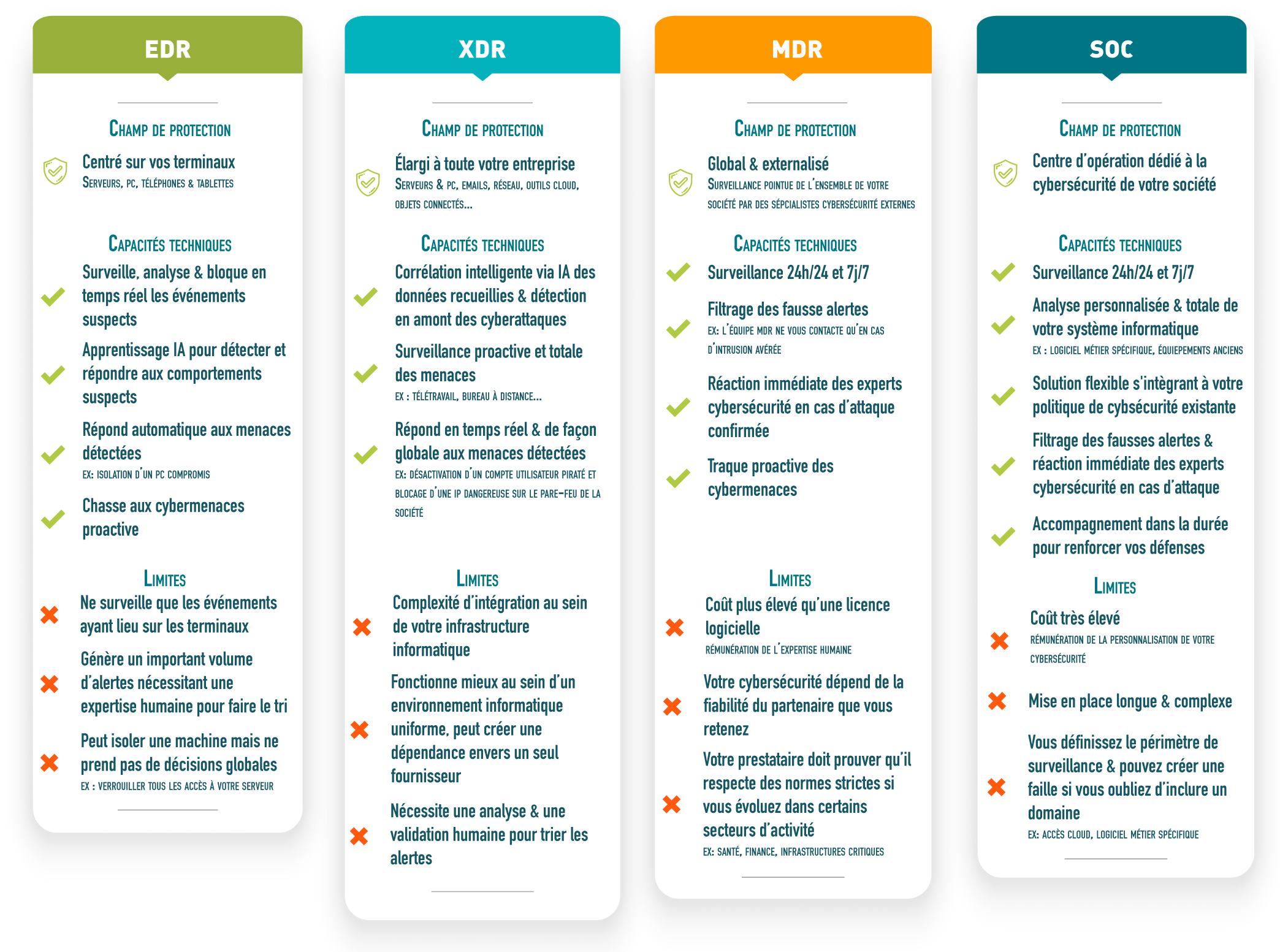

BONUS : récapitulatif des différences entre EDR, XDR, MDR & SOC

Parce que cet article est dense, voici notre récapitulatif des différences entre les solutions de cybersécurité EDR, XDR, MDR et SOC. De quoi vous permettre de choisir le meilleur bouclier pour protéger votre société des cyberattaques.

Si toutefois vous avez du mal à évaluer contre quels types d’attaques vous devez vous protéger en priorité, contactez nous. Nos équipes techniques sont à votre disposition pour diagnostiquer les failles prioritaires et construire avec vous le dispositif de défense qui s’aligne sur vos contraintes opérationnelles.

Pour compléter votre lecture, découvrez aussi :